这项技术在去年NameSilo第一时间支持的时候就提上了我的计划,可惜的是至今才弄完….

博客若想启用DNSSEC,首先需要我的域名注册商支持,其次需要网站的DNS服务器支持,用户使用的DNS服务器方面先不谈。

不过,搜索了圈配置教程,都是教我们怎样配置DNS服务器启用这项技术。自行设置DNS服务器?这不坑爹吗…..虽然独立博客通常都有条件使用自己的DNS服务器,但是一般人都不会如此做。

更扯淡的是,国内的免费网站DNS服务,可以说几乎都不支持此项技术,就连NameSilo自带的免费DNS,也是不支持的。

刚巧,我看到土木坛子也用了DNSSEC,他的使用方法是直接在CloudFlare启用,他本人便是CloudFlare CDN的专业版用户。用过CloudFlare的人应该都知道,使用它需要修改域名的DNS解析服务器为CloudFlare本身,也即是说,它本身就提供免费的DNS服务——凑巧的是CloudFlare明确支持DNSSEC。如果我能在不启用CLoudFlare CDN的情况下使用它提供的DNSSEC,那不就相当完美吗?

结论就是,这样完全可行。

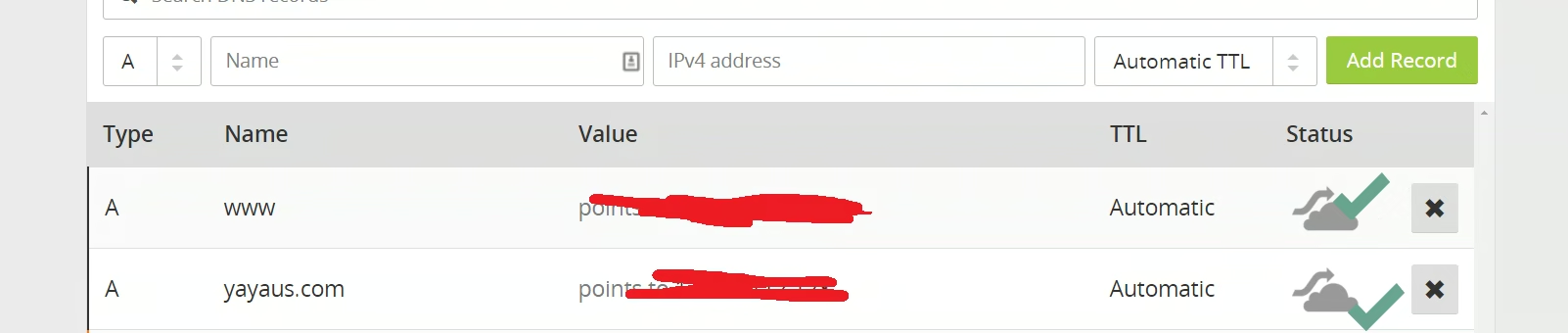

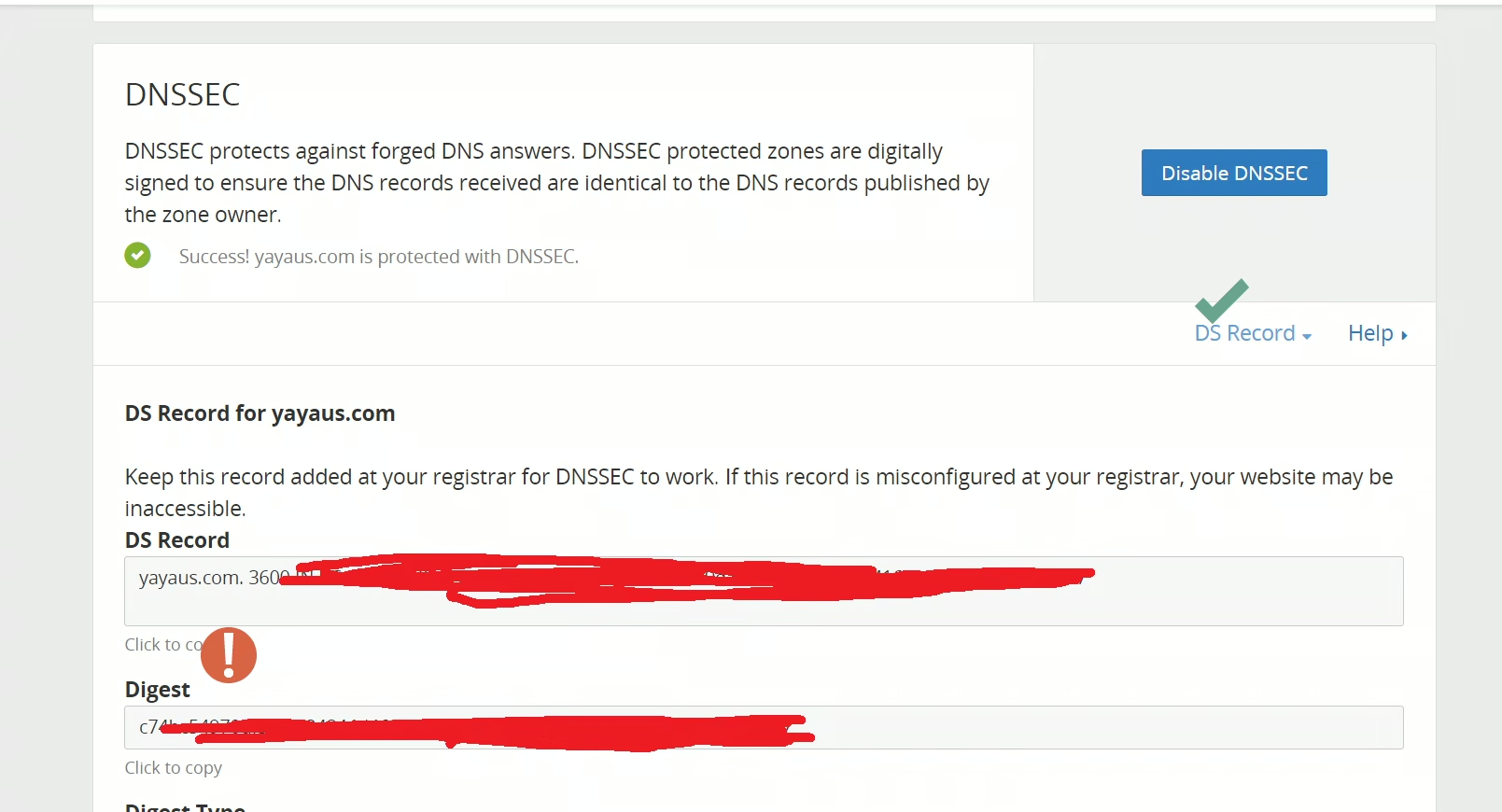

登录CloudFlare,添加DNS记录但是关闭它自动提供的云CDN(DNS记录中的云标记)。然后到DNSSEC选项中开启DNSSEC,复制相关的验证信息填入NameSilo DS Record设置中即可。

关闭CloudFlare默认的CDN转发,这是因为它给电信分配的CDN为美国节点,对于使用香港主机的我来说当然是鸡肋。

准备启用DNSSEC后自动生成的相关信息,需要你在域名注册商那里照规则填写。

可惜CloudFlare的纯DNS服务不支持301重定向,启用ClloudFlare CDN之后的PageRule倒是支持。

而NS记录(让子域名使用其它DNS服务器的记录)不支持根域名——只能为子域名设置且有效。所以我的根域名向www域名的301跳转至今使用的是修改.htaccess文件实现。

你可以使用VERISIGN提供的免费DNSSEC分析工具测试你的部署是否成功。

子域名的DNSSEC?

我之前为我的子域名test.yayaus.com设置了一条NS记录,将它的解析权限交给了DNSPOD,而DNSPOD却不支持DNSSEC。所以,如果使用上面的分析工具检查test.yayaus.com的DNSSEC就能发现它并没有支持DNSSEC。

所以子域名应当怎么处理这问题呢?其实我不知道,不过我注意到NameSilo的DS Records可以存在多条….